�h�̿�����Window server 2008�O��Ҫ��ȫ

��Ҏģ����һЩ�ľ���W�����h���У��W�j����T�r���������h�̿��Ʒ�ʽ����������������Ҫ�������C���mȻ�@�N���Ʒ�ʽ������߾W�j����Ч�ʣ������h�̿��Ʒ�ʽ�����İ�ȫ���{����Ҳ���ױ������ˆT��ҕ�����˱��Ϸ������h�̿��Ʋ����İ�ȫ�ԣ�Windows Server 2008ϵ�y�������@�����M���ˏ��������Ƴ����S�లȫ�������ܣ����^�еĹ�����Ĭ�J��B�²��]�І��ã��@��Ҫ�҂����Є��֣���ԓϵ�y�M�к��m�O�ã����ܱ��C�h�̿���Windows Server 2008������ϵ�y�İ�ȫ�ԡ�

1��ֻ���Sָ���ˆT�M���h�̿���

������S�κ�һλ��ͨ�Ñ��S�⌦Windows Server 2008������ϵ�y�M���h�̿��ƕr����ԓ������ϵ�y�İ�ȫ�Կ϶����y�õ���Ч���C�����b�ڴˣ��҂����Ԍ�Windows Server 2008������ϵ�y�M�к��m�O�ã�ֻ���Sָ���ˆTͨ�^�h�������B�ӷ�ʽ�����M���h�̿��ƣ�������Ǿ��w���O�ò��E��

���ȴ��_Windows Server 2008������ϵ�y����ġ��_ʼ���ˆΣ���������չ�_���������������ߡ��������������������x헣��������F�Č���ϵ�y�����������������_�����У��c�x����Ӵ����еġ����������������c�x헣�֮���x��Ŀ�˹��c��֧����ġ�������ժҪ���O��헣��نΓ��������h�����桱�Ŀ���M���h�̿���Windows Server 2008ϵ�y���O�Ì�Ԓ��

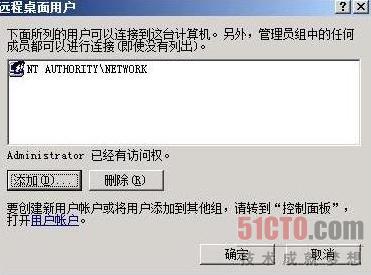

�����ԓ�O�Ì�Ԓ��ġ��h�����桱̎�Γ����x���Ñ������o�����_��D1��ʾ���O�ý��棬�����҂����������Ԍ�Windows Server 2008������ϵ�y�M���h�̿��Ƶ������Ñ��~̖��һ��������İ�����Ñ��~̖�������Ñ��~̖���ڕr���҂����Ԍ����x�в��Γ����h�������o��������ϵ�y�Єh�����������Γ��O�ý����еġ����ӡ����o�����_�Ñ��~̖�O�Ì�Ԓ���Ќ�ָ���Ĺ���T�Ñ��~̖�x�в������M�����نΓ����_�������o�Y���Ñ��~̖�O�ò��������һ��Windows Server 2008������ϵ�y�պ�ֻ���Sָ����ϵ�y����T�����M���h�̹����������������S�����κ��Ñ����M���h�̿��Ʋ�����

�D1

2���ܽ^Administrator�M�й����yԇ

�c���y����������ϵ�yһ�ӣ�Windows Server 2008������ϵ�y��Ĭ�J��B����Ȼ��ʹ��Administrator�~̖�����ϵ�y��䛲������������Administrator�~̖�e���ױ�һЩ�Ƿ����������ã�������Dͨ�^�ƽ�Administrator�~̖���ܴa����䛷����������Lԇ�����M�й����yԇ�����˾ܽ^�Ƿ�������ʹ�� Administrator�~̖�M�й����yԇ���҂����������²��E�O��Windows Server 2008������ϵ�y��

������Windows Server 2008������ϵ�y���������ΆΓ����_ʼ��/���\�С�����ڏ�����ϵ�y�\���ı����У�ݔ�롰Secpol.msc���ַ�������Γ���܇�I���_����ϵ�y�ı��ذ�ȫ�M���Կ����_���ڣ�

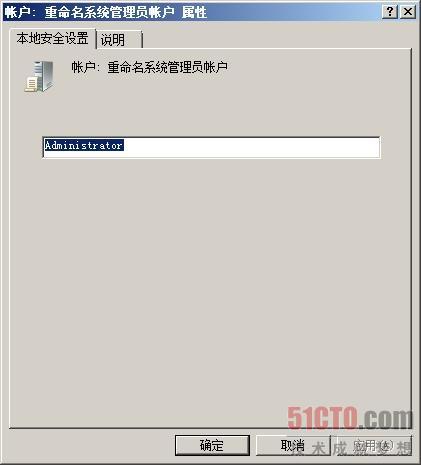

����ڱ��ذ�ȫ�M���Կ����_���ڵ�����@ʾ�^����˶�λ�����еġ���ȫ�O�á����c�x헣���Ŀ�˹��c��֧�����x�С����ز��ԡ�/����ȫ�x헡����ڌ��� ����ȫ�x헡���֧�����ҵ�Ŀ�˰�ȫ�M���ԡ�������������ϵ�y����T������������������I�Γ�ԓ�M�����x헣��������F�Ŀ�ݲˆ��Ј��С����ԡ�������_ ��������������ϵ�y����T�������M���Ԍ����O�Ì�Ԓ�Γ�ԓ��Ԓ���еġ����ذ�ȫ�O�á��˺������_��D2��ʾ�Ę˺��O����棬��ԓ������҂����Ԍ� Administrator�~̖�����Q�Ğ������˲����ײ��е����Q��������Ԍ����Ğ顰guanliyuan�������Γ����_�������o����������O�ò������@��һ���Ƿ���������Dͨ�^Administrator�~̖��Windows Server 2008������ϵ�y�M�й����yԇ�r���͟o��ȡ�óɹ�����ô������ϵ�y�İ�ȫ���ܾͿ��Եõ���Ч���C�ˡ�

�D2

3����telnet�˿ڱ��o�h���B�Ӱ�ȫ

telnet������Windows Server 2008������ϵ�y��ȱʡ���h�̵�䛳������ԓ������ֱ�Ӽ����ڷ�����ϵ�y�в���ʹ���������^���㣬���ԾW�j����T�ڹ����������r����ʹ�õ�ԓ�����^����ʹ��telnet���������ϵ�y�M���h�̿��Ʋ����r��������Ϣ�����������ķ�ʽ�ھW�j�ς�ݔ�ģ�һЩ������ߺ������܌�����~̖���Q���ܴa�@�ӵĿ�����Ϣ�ث@�ߣ�ͬ�rtelnet�����������C��ʽҲ�������@�����c���Ǿ������e�����ܵ������˵Ĺ��������]��telnet���Windows Server 2008������ϵ�y�M���h�̿��ƕr��һ����Ԅ�ʹ�á�23���@��Ĭ�J�ľW�j�˿ڣ�����ԓ�˿ڎ��������˶���Ϥ�����˱��otelnet�h���B�ӵİ�ȫ�ԣ��҂�ֻҪ��������ķ�����ԓ����Ĭ�J�ľW�j�˿�̖�a������ֹ�������S��ʹ��telnet���������ϵ�y�M���h�̿��Ʋ�����

������Windows Server 2008������ϵ�y���������ΆΓ����_ʼ��/���\�С�����ڏ�����ϵ�y�\���ı����У�ݔ�롰cmd���ַ�������Γ���܇�I���_����ϵ�y��DOS�����й������ڣ�

�����DOS���ڵ���������ʾ���£�ݔ���ַ������tlntadmn config port=2991��(���С�2991�����ĺ���¶˿�̖�a�������˷�ֹ���O�õľW�j�˿�̖�a�cϵ�y���ж˿�̖�a���ڛ_ͻ���҂���횴_���@��ݔ����¶˿�̖�a�����O�ó���֪ϵ�y���յĶ˿�̖�a���ڴ_�J������ַ�������ݔ�����_�Γ���܇�I��telnet����ʹ�õĶ˿�̖�a�͕��Ԅ�׃�ɡ�2991���ˣ��˕r�W�j����T���֪���¶˿�̖�a������ʹ��ԓ����Windows Server 2008������ϵ�y�M���h�̿��Ʋ�����

��Ȼ���҂������������F����Ҳ���h����Windows Server 2008������ϵ�y��telnet����˿�̖�a���҂�ֻҪ�ڱ��ؿ͑���ϵ�y���_DOS�����й������ڣ���ԓ���ڵ���������ʾ����ݔ���ַ������� ��tlntadmn config \\server port=2991 -u xxx -p yyy ��(Server��ʾ�h�̷�����ϵ�y�����C���Q��IP��ַ��port=2991Ҫ�Ğ���h�̵�䛶˿�̖�a��xxx���䛷�����ϵ�y���Ñ�����yyy�nj����Ñ��~̖���ܴa���Γ���܇�I���h�̷�����ϵ�y��telnet�˿�̖�a��׃�ɡ�2991���ˡ�

4������ʹ�Ï��s�ܴa��ֹ�����ƽ�

Ҫ��Windows Server 2008������ϵ�y���h�̵���ܴa�O�õò�����s�r����ô�Ƿ��h�̿����Ñ����п���ͨ�^������ʽ��ԓ����ܴa�ɹ��ƽ���������ϣ����پW�j����T���˱���ӛ������������������ϵ�y���h�̵���ܴa�O�õñ��^���Σ��@�o��֮�нo�Ƿ��������ṩ�˱����ƽ�ęC�����h�̿��Ʋ����İ�ȫ��Ҳ���ܵ��������{����ˣ��҂���ֻҪ��Windows Server 2008������ϵ�y�M�������O�ò������톢��ϵ�y�Ԏ����ܴa���ԣ������Ñ���회��h�̿����~̖�O�ñ��^���s���ܴa��

������Windows Server 2008������ϵ�y���������ΆΓ����_ʼ��/������/���������ߡ�����������F��ϵ�y���������б������У�������p�����еġ����ذ�ȫ���ԡ��D�ˣ����_����ϵ�y�ı��ذ�ȫ�O�Ì�Ԓ��

�����ԓ�O�Ì�Ԓ�������@ʾ�^��������x�����еġ��~�����ԡ���֧�x헣�Ȼ���ٌ�Ŀ�˷�֧�x�����ġ��ܴa���ԡ�����x�У��ڌ������ܴa���ԡ���헵��҂��@ʾ�^���҂��������������P�ܴa���O�ò����x헣�������p�����еġ��ܴa��횷��Ϗ��s��Ҫ�M�����x헣����_��D3��ʾ��Ŀ�˽M���Ԍ����O�ô��ڣ�

�z�����еġ��ц��á��x��Ƿ�̎���x�Р�B��Ҫ�ǰl�Fԓ�x�߀�]�б��x�Еr���҂���ԓ���r���������x�У��نΓ����_�������o����������O�ò��������һ�� Windows Server 2008������ϵ�y���h�̵���ܴa�O�õò�����s�r��ϵ�y�͕��Ԅӏ������P��ʾ��

�������҂��ٌ��������ܴa�vʷ�������ܴa�L����Сֵ�������ÿ�߀ԭ�ļ��܁탦���ܴa�������ܴa���Lʹ�����ޡ������ܴa���ʹ�����ޡ��Ȳ����M�а����ģ����Γ����_�������o��������O�ò��������һ���h�̵���ܴa���ܱ������O�õÏ��s�ˡ�

�P�I�֣��h�̡�server���W�j��������

������:

- CentOS7�D�����þW�j�ķ���

- CentOS 7������ӄh���Ñ�

- ��ν�Qcentos7�pϵ�y��Gʧwindows�����

- CentOS�ξW������������Ӳ�ͬIP��

- CentOS��iconv����Ľ�B

- Centos7 SSH��耵�ꑼ��ܴa����p����CԔ��

- CentOS 7.1���ӄh���Ñ��ķ���

- CentOS����/�������W��ӡ�CIP�v��

- CentOS7ʹ��hostapd���F�oAPģʽ��Ԕ��

- su������ГQroot�Ľ�Q����

- ��QVMware��CentOS7�W�j�؆����e

- ��QCentos7�pϵ�y��Gʧwindows�����

- CentOS����α����ļ����w

- CentOS7��CentOS6ϵ�y��ʲô��ͬ��

- Centos 6.6Ĭ�JiptableҎ�tԔ��